blog

أكتوبر 19, 2025 اخبار

21

يُعد الذكاء الاصطناعي (AI) قوة دافعة غير مسبوقة تُعيد تشكيل الصناعات والمجتمعات، لكن هذه القوة تتطلب أساسًا صلبًا من البنية التحتية للحوسبة والشرائح المتطورة. لقد تحول السباق في مجال الذكاء الاصطناعي من مجرد تطوير النماذج البرمجية إلى سباق أضخم يركز على حيازة القوة الحاسوبية الهائلة اللازمة لتدريب ونشر الجيل القادم من النماذج العملاقة. تقود هذا السباق عمالقة التكنولوجيا مثل OpenAI، …

أكمل القراءة »

blog

أكتوبر 19, 2025 أمن وحماية

19

في عصر التحول الرقمي المتسارع، أصبح الأمن عبر الإنترنت (الأمن السيبراني) تحدياً وجودياً للأفراد والمؤسسات والحكومات على حدٍ سواء. مع تزايد حجم البيانات وعدد الأجهزة المتصلة، وتطور أساليب الهجمات السيبرانية، لم تعد الوسائل التقليدية للدفاع كافية. هنا تبرز تكنولوجيا الذكاء الاصطناعي (AI) كحليف قوي ومبتكر لتعزيز مستويات الأمان وتحقيق دفاع استباقي وفعّال.قدرات الذكاء الاصطناعي في الكشف والتحليليُعد الذكاء الاصطناعي، وخاصة …

أكمل القراءة »

blog

أكتوبر 17, 2025 مراجعات أجهزة

20

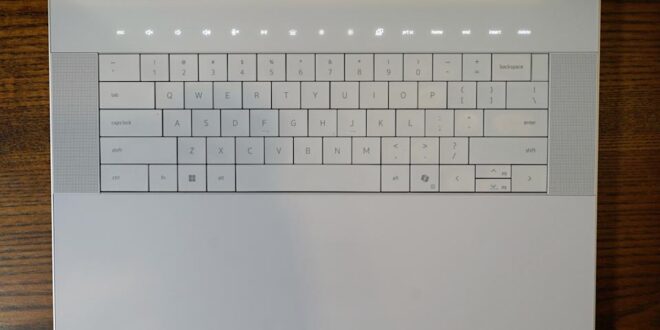

يُعتبر Dell XPS 16 خيارًا مثاليًا لمن يحتاجون إلى حاسوب يعمل بنظام ويندوز يجمع بين الأداء القوي، الشاشة المذهلة، وعمر البطارية الجيد لمعالجة المهام الكثيفة مثل تحرير الصور والفيديو. يتميز بتصميم أنيق ومواد بناء فاخرة، ولكنه يأتي بسعر مرتفع وبعض الميزات التصميمية المثيرة للجدل مثل صف وظائف اللمس ولوحة اللمس الزجاجية المدمجة.الإيجابيات الرئيسية:الشاشة المذهلة: تتوفر خيارات شاشة رائعة، أبرزها شاشة …

أكمل القراءة »

blog

أكتوبر 17, 2025 تحميل البرامج

33

“WLan Driver 802.11n Rel. 4.80.28.7.zip” هو برنامج تشغيل (Driver) مهم مصمم لتحسين الاتصال والأداء اللاسلكي لأجهزة الكمبيوتر التي تستخدم محولات شبكة Broadcom (Broadcom network adapters).إليك ملخص لأهم خصائصه ومميزاته وعيوبه:الخصائص الرئيسيةالوظيفة: يضمن هذا البرنامج أن يتمكن جهاز الكمبيوتر الخاص بك من التواصل بفعالية مع الأجهزة اللاسلكية (Wi-Fi) للحصول على اتصال مستقر وسريع. الملاءمة: صُمم خصيصًا لأجهزة الكمبيوتر التي تحتوي على …

أكمل القراءة »

blog

أكتوبر 17, 2025 اخبار

24

شهدت صناعة الحوسبة والهواتف الذكية نقطة تحول جذرية مع انتقال قوة الذكاء الاصطناعي من الحوسبة السحابية (Cloud) إلى المعالجة المحلية (On-Device Processing). هذا التحول ليس مجرد خطوة تقنية، بل هو ثورة حقيقية تُعيد تعريف العلاقة بين المستخدم وأدواته الرقمية. لم يعد الذكاء الاصطناعي مجرد خدمة تُقدّم عبر الإنترنت، بل أصبح جزءاً لا يتجزأ من بنية الجهاز نفسه، مما يفتح آفاقاً …

أكمل القراءة »

blog

أكتوبر 17, 2025 أمن وحماية

20

في خطوة هامة تعكس التزامها المتزايد بأمن وخصوصية مستخدميها، أعلنت شركة أبل عن تحديث كبير في برنامجها لمكافآت الأمن السيبراني (Apple Security Bounty Program). يشمل التحديث رفع أعلى مكافأة للكشف عن أخطر الثغرات البرمجية إلى 2 مليون دولار أمريكي، مع إمكانية وصول الإجمالي إلى ما يزيد عن 5 ملايين دولار في حالات سلاسل الثغرات الكارثية والمؤهلة للمكافآت الإضافية (البونص). هذا …

أكمل القراءة »

blog

أكتوبر 17, 2025 دروس ونصائح

26

هل تساءلت يومًا كيف تتواصل تطبيقات مختلفة مع بعضها البعض أو كيف تحصل على بيانات الطقس في تطبيق هاتفك؟ الإجابة تكمن في واجهة برمجة التطبيقات، أو ما يُعرف اختصاراً بـ API (Application Programming Interface). إنها مفهوم أساسي في عالم التكنولوجيا الحديثة، وهي حجر الزاوية في بناء الأنظمة والخدمات المتصلة.ما هو مفهوم واجهة برمجة التطبيقات (API)؟ببساطة، يمكن تشبيه API بـ النادل …

أكمل القراءة »

blog

أكتوبر 17, 2025 اخبار

22

في خطوة جريئة من شأنها أن تعيد تعريف معايير الأداء والسرعة في عالم الهواتف الذكية، كشفت شركة “ريد ماجيك” (REDMAGIC)، الرائدة في مجال هواتف الألعاب، عن أحدث ابتكاراتها: أول نظام تبريد سائل نشط يتم إنتاجه بكميات تجارية داخل هاتف ذكي. هذا الإنجاز التكنولوجي يمثل قفزة نوعية، حيث يأتي بالهواتف المحمولة إلى مصاف الأجهزة عالية الأداء مثل حواسب الألعاب الإلكترونية والخوادم …

أكمل القراءة »

blog

أكتوبر 17, 2025 دروس ونصائح

22

الكود النظيف (Clean Code) ليس مجرد تفضيل جمالي؛ إنه ضرورة هندسية لضمان استدامة المشاريع البرمجية وسهولة صيانتها وتطويرها. الكود النظيف هو الكود الذي يمكن للمطورين الآخرين، وكذلك أنت في المستقبل، قراءته وفهمه وتعديله بأقل جهد ممكن وبأقل فرصة لإحداث أخطاء جديدة.كما قال روبرت سي. مارتن (المعروف بـ “العم بوب”)، مؤلف كتاب “Clean Code“: “الجودة تبدأ من الكود“.إليك خمس قواعد أساسية …

أكمل القراءة »

blog

أكتوبر 16, 2025 أمن وحماية

26

يُعدّ اختراق البيانات (Data Breach) من أسوأ الكوابيس الرقمية التي قد يواجهها أي شخص أو مؤسسة. عندما تقع بياناتك الحساسة – مثل كلمات المرور، أو معلومات البطاقة الائتمانية، أو بيانات الهوية الشخصية – في الأيدي الخاطئة، يصبح اتخاذ إجراء سريع ومنظم أمرًا بالغ الأهمية للحد من الأضرار.إليك دليل تفصيلي خطوة بخطوة لما يجب عليك فعله فور اكتشاف تعرض بياناتك للاختراق:الخطوة …

أكمل القراءة »

Techland Blog Techland Blog

Techland Blog Techland Blog