تشهد البيئة الرقمية تصاعدًا مستمرًا في حدة وتعقيد الهجمات الإلكترونية، مما يفرض تحديات جديدة على الأفراد والمؤسسات. في هذا السياق، برزت تحذيرات هامة من هجمات جديدة، أبرزها ما كشفت عنه مايكروسوفت بخصوص هجمات “ClickFix”، التي تمثل تطورًا خطيرًا في أساليب الهندسة الاجتماعية.

🚨 هجمات “ClickFix”: استغلال الثقة البشرية

تُعد هجمات “ClickFix” أسلوبًا متطورًا من أساليب الخداع الاجتماعي (Social Engineering) التي تهدف إلى دفع المستخدمين إلى تثبيت البرمجيات الخبيثة بأيديهم دون علم. وقد أكدت مايكروسوفت في تقريرها السنوي للأمن السيبراني أن هذا النمط من الهجمات أصبح الأكثر شيوعًا وخطورة.

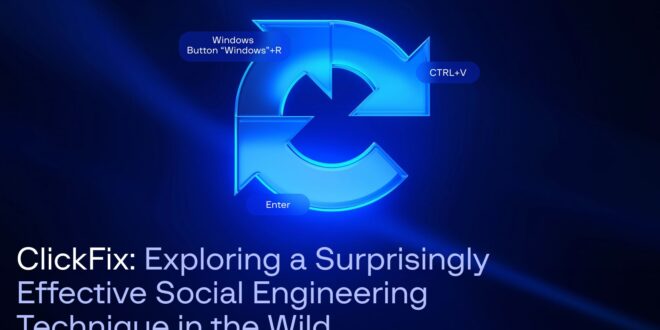

💡 كيف تعمل هجمات “ClickFix”؟

- الإغراء والخداع: تعتمد الهجمات على محاكاة تنبيهات النظام المزيفة أو رسائل دعم فني وهمية تظهر على شكل نوافذ منبثقة أو رسائل عبر البريد الإلكتروني أو المواقع المخترقة (مثل انتحال مواقع معروفة كـ “بوكينغ” أو “جوجل”).

- طلب التنفيذ اليدوي: يطلب الهجوم من الضحية “إصلاح المشكلة” عبر عملية تبدو بسيطة، وهي عادةً تتضمن نسخ ولصق كود برمجي خبيث (غالبًا ما يكون أمرًا تنفيذيًا في سطر الأوامر مثل PowerShell) في نافذة التشغيل (Run) أو موجه الأوامر (Command Prompt) في نظام ويندوز.

- تثبيت البرمجيات الخبيثة: بمجرد تنفيذ المستخدم لهذا الكود، يتم تنزيل البرمجيات الخبيثة بشكل مباشر إلى ذاكرة الوصول العشوائي (RAM) للجهاز، مما يجعل اكتشافها صعبًا للغاية على برامج مكافحة الفيروسات التقليدية التي تركز على فحص القرص الصلب.

- النتائج: تكمن الخطورة القصوى في أن المستخدم هو من يمنح المهاجمين الوصول الأولي الكامل للجهاز، مما أدى إلى أن ما يقرب من 47% من حوادث الاختراق الأولية التي تم التعامل معها كانت نتيجة مباشرة لهذه الهجمات.

🛡️ تحذيرات الأمن السيبراني العامة والإجراءات الوقائية

بالإضافة إلى “ClickFix”، تتزايد التحذيرات من هجمات أخرى، لا سيما تلك التي تستهدف البريد الإلكتروني واستغلال نقاط الضعف في البرمجيات، وحتى استخدام الذكاء الاصطناعي في عمليات الاحتيال والتصيد.

⚠️ إجراءات الحماية والوقاية الأساسية:

- الوعي السلوكي: يُعتبر التدريب والوعي الأمني هو خط الدفاع الأول والأكثر فعالية ضد هذه الهجمات المعتمدة على العنصر البشري.

- تجنب تنفيذ الأوامر المشبوهة: عدم نسخ أو تشغيل أي كود برمجي من مصادر غير موثوقة أو عبر نوافذ منبثقة مفاجئة، حتى لو بدت رسمية أو صادرة عن الدعم الفني. تذكر دائمًا: لا تطلب الشركات الكبرى مثل مايكروسوفت أبدًا من المستخدمين تنفيذ أكواد في سطر الأوامر لإصلاح المشاكل.

- تحديث البرامج: المداومة على تحديث أنظمة التشغيل والمتصفحات والتطبيقات لتصحيح الثغرات الأمنية المعروفة.

- المصادقة متعددة العوامل (MFA): تفعيلها على جميع الحسابات الهامة يقلل بشكل كبير من أثر سرقة كلمات المرور أو بيانات الدخول الأولية.

- الحذر من الروابط والرسائل: توخي الحذر الشديد من رسائل البريد الإلكتروني أو الروابط غير المتوقعة (Phishing) التي قد تكون نقطة البداية لسلسلة هجمات “ClickFix“.

تؤكد هجمات “ClickFix” أن التهديدات السيبرانية الحديثة لم تعد تعتمد فقط على استغلال الثغرات التكنولوجية، بل تتزايد في اعتمادها على استغلال الثغرات البشرية، مما يضع مسؤولية كبيرة على عاتق المستخدم النهائي ليكون متيقظًا ومدركًا للمخاطر

Techland Blog Techland Blog

Techland Blog Techland Blog